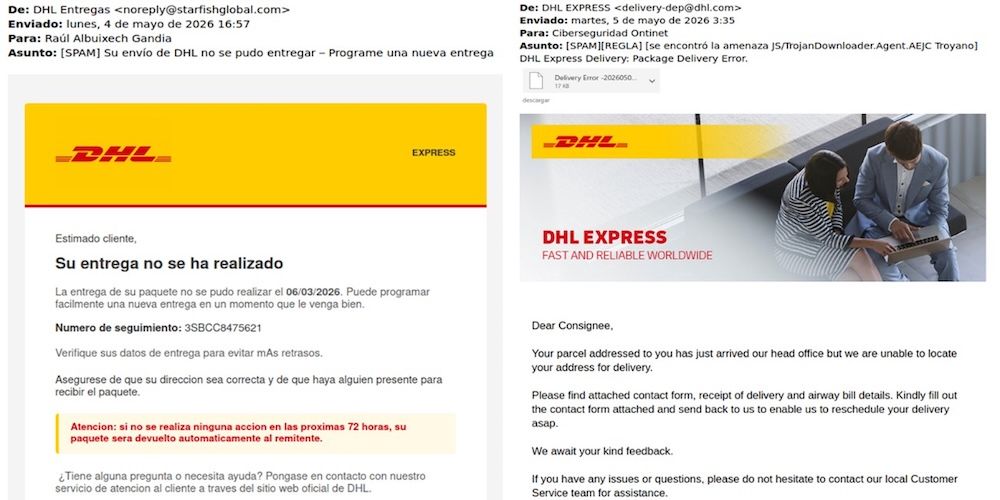

La suplantación de servicios de paquetería se ha convertido ya en una técnica clásica de los ciberdelincuentes para tratar de robar información personal y comprometer los sistemas informáticos de las víctimas. En esta línea, ESET ha detectado dos nuevas campañas de correo electrónico que suplantan a la empresa de mensajería DHL para que los usuarios se confíen y descarguen ficheros adjuntos maliciosos o pulsen sobre enlaces fraudulentos.

En una de ellas, los atacantes envían correos en español informando de un supuesto problema en la entrega de un paquete. El mensaje, bien redactado y con logotipos oficiales, incluye un enlace para reprogramar la entrega que redirige a una web fraudulenta donde se solicitan datos personales e incluso información bancaria, como los datos de la tarjeta de crédito.

La web ya no se encuentra activa, explican desde ESET, pero se pueden revisar los datos de registro del dominio usado por los delincuentes, que indican que se realizó apenas dos días antes de iniciarse esta campaña de correos maliciosos.

Campaña para desplegar malware en el sistema

Por otro lado, se ha detectado un correo suplantando a DHL escrito en inglés para llegar a usuarios de más zonas, en el que además de una buena redacción y la suplantación de la imagen corporativa, los ciberdelincuentes hacen creer a los usuarios que el correo provienen de una dirección de e-mail legítima, algo que en el correo anterior se pasó por alto. En esta ocasión, adjuntan un fichero comprimido que contiene código JavaScript, responsable de ejecutar la primera fase de la cadena de infección.

Este código se encuentra ofuscado para dificultar su análisis, haciendo que el ordenador trabaje mucho tiempo en bucles inútiles, además de esconder su código para que sea más difícil de detectar. Al ejecutarse, inicia una cadena de infección que descarga un script de PowerShell desde una URL remota para desplegar el malware final en el sistema.

El VIP Keylogger está diseñado para robar información del ordenador, como contraseñas guardadas en el navegador, datos almacenados en clientes de correo y todo lo que se escriba con el teclado, además de realizar capturas de pantalla y comunicarse con servicios externos para enviar la información a los atacantes.

Desde ESET, alertan de que estas campañas siguen representando un serio problema tanto para empresas como para usuarios domésticos, pues las credenciales robadas de esta forma pueden venderse y ser usadas para lanzar ataques más dirigidos que pueden causar graves perjuicios a las víctimas. Es importante estar alerta ante este tipo de correos y contar con soluciones de seguridad capaces de detectar cualquier amenaza.